La reciente aprobación de la Ley del Sistema Nacional de Investigación e Inteligencia en Materia de Seguridad (en adelante, la Ley de Inteligencia) ha despertado todo un debate acalorado en la opinión pública. Los entusiastas hablan del robustecimiento de las facultades de la Secretaría de Seguridad y Protección Ciudadana (SSPC) en materia de investigación e inteligencia, para dotarla de mayores capacidades y combatir al crimen organizado; los detractores, más bien, hablan de autoritarismo y sistemas de vigilancia masiva, de la versión moderna del panoptismo a la Foucault y de un ‘1984’ en pleno 2025.

Lo cierto es que buena parte del debate se ha centrado en aspectos relacionados con la violación de derechos fundamentales: privacidad, intimidad, protección de datos personales, entre otros. Este ha sido el epicentro de la crítica a lo que muchos consideran la consolidación de un gobierno espía. Si bien esta situación es crítica y alarmante, existe otro ángulo igualmente apremiante que no ha recibido la atención que merece: un riesgo cibernético estructural.

Vamos por partes. La Ley de Inteligencia prevé la creación de una Plataforma Central de Inteligencia (en adelante, la Plataforma), definida como:

“la herramienta tecnológica de interconexión […], operada por el CNI en una unidad central […] para la consulta a las bases de datos, los registros y sistemas de inteligencia e información…”

¿Qué fuentes de información estarán integradas en esta Plataforma? La respuesta corta: prácticamente todo. Desde sistemas de inteligencia, registros administrativos, datos vehiculares y placas, biométricos, datos telefónicos, registros públicos de la propiedad y comercio, registros de personas morales, catastros, registros fiscales, registros de servicios financieros, bancarios, de transporte, salud, telecomunicaciones… En suma, ‘todo’.

Obviando, por un momento, lo alarmante y potencialmente violatorio que resulta otorgar al Centro Nacional de Inteligencia (CNI) acceso irrestricto y en tiempo real a esta ‘súper base de datos’, y los abusos que pudieran derivarse en consecuencia, hay un fantasma que pocos dimensionan. Este fantasma es cibernético, y las implicaciones, a simple vista, suenan escalofriantes.

A continuación, menciono algunas consideraciones:

- El historial de ciberseguridad del Estado mexicano revela una alarmante debilidad institucional.

Históricamente, el gobierno de México ha mostrado una tremenda ineficiencia en lo que se refiere a capacidades para prevenir incidentes de seguridad. Basta con echar un vistazo a los últimos años y recordar episodios como: - SEDENA y los Guacamaya Leaks (2022): uno de los ciberataques más grandes contra una institución militar en América Latina. El ataque consistió en la filtración de 6 terabytes de correos electrónicos internos de la SEDENA, donde se reveló información sensible sobre seguridad nacional, operaciones militares, espionaje y corrupción.

- PEMEX (2019): ataque de ransomware[1] (DoppelPaymer) que paralizó las operaciones administrativas de Pemex y afectó procesos de facturación, nómina, logística, y expuso la vulnerabilidad hacia la infraestructura crítica de la institución.

- Otros incidentes: filtración de expedientes de la FGR (2024), ransomware a la Lotería Nacional (2021), ataque a la Secretaría de Economía (2020), exposición del padrón electoral (2016 y 2021), ataques y filtraciones recurrentes en el SAT, y el compromiso de cuentas de la Suprema Corte de Justicia de la Nación (2020).

- Una Plataforma centralizada es un punto único de fallo, o Single Point of Failure (SPOF).

Dado que todos los datos estarán concentrados en un solo sistema, esta centralización extrema implica que toda la infraestructura tecnológica —y los datos en ella contenidos— se convierte, de facto, en un SPOF: si logras vulnerar el acceso a la Plataforma, te llevas el jackpot. - La Plataforma representa un activo de altísimo valor para grupos criminales y actores maliciosos.

Comprometer el acceso a la Plataforma significaría tener acceso a información sumamente sensible de toda la población mexicana registrada. Actores maliciosos podrían utilizar esta información para cometer fraudes sofisticados, como suplantaciones de identidad en trámites financieros. ¿Cómo? Por ejemplo, utilizando datos biométricos para ‘verificar’ la supuesta identidad. También es muy probable que esto desate una ola de ataques de ingeniería social, en los que los datos robados servirían para convencer a las víctimas de que se está tratando con una fuente confiable y legítima.

En definitiva, el valor de la información contenida en la Plataforma —que podría ser comercializada en foros clandestinos— es simplemente inconmensurable. Por ende, los esfuerzos por conseguirla, por parte de grupos criminales, serán directamente proporcionales. - Los datos biométricos son permanentes, a diferencia de las contraseñas.

Cuando existe una brecha de seguridad donde se exfiltran y publican contraseñas de millones de usuarios (léase Facebook 2019, LinkedIn 2021, etc.), el proceso de remediación es sencillo: cambiar la contraseña y reforzar medidas de acceso mediante la activación del Factor Múltiple de Autenticación (MFA por sus siglas en inglés), entre otros. En cambio, si se comprometen los datos biométricos de millones de personas, no existe la opción de “cambiarse” el iris o las huellas dactilares. La exposición sería irreversible y el riesgo permanente.

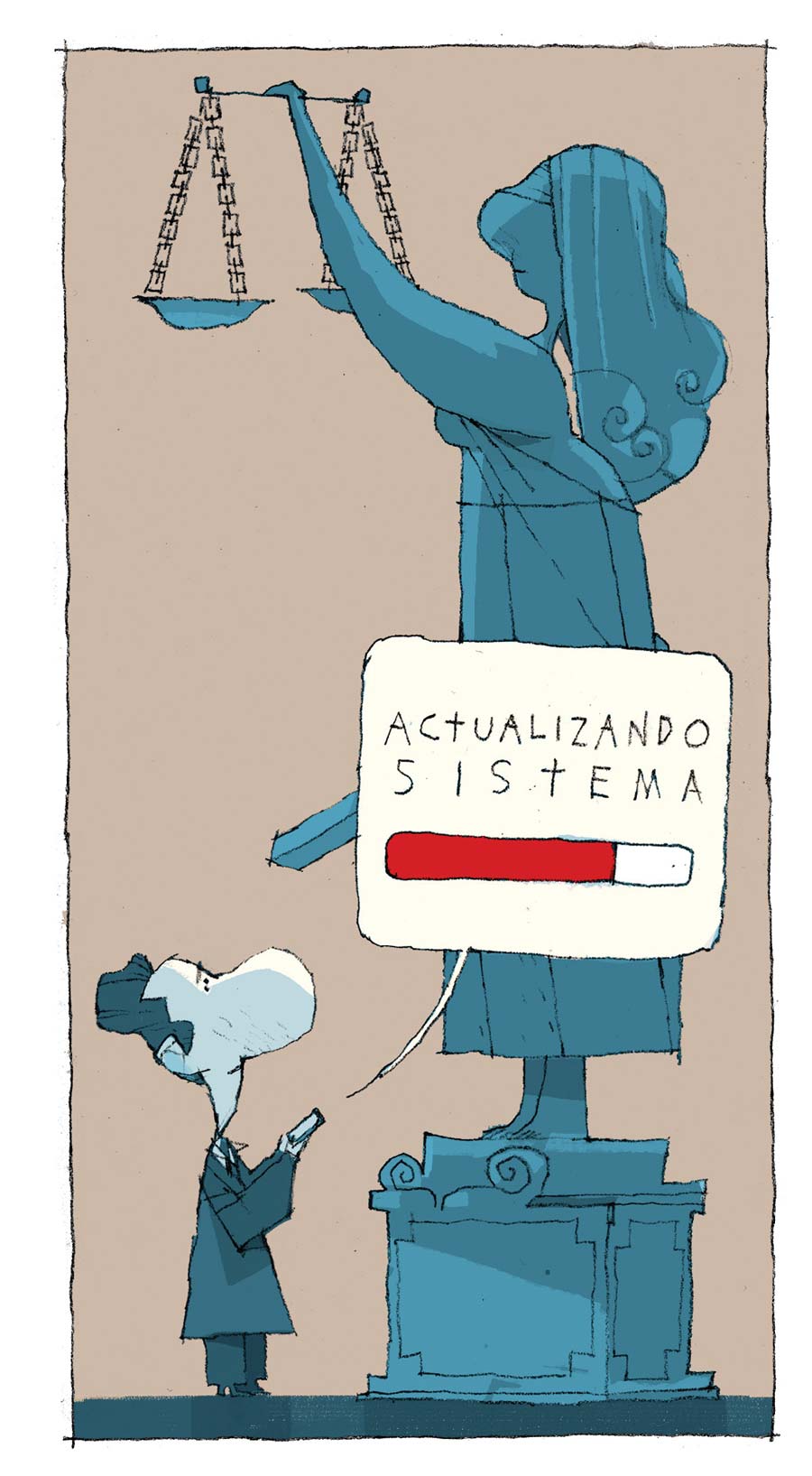

En conjunto, todo lo anterior revela la crónica de una muerte anunciada: datos altamente sensibles alojados en una plataforma centralizada, operada por una entidad con capacidades de ciberseguridad potencialmente insuficientes, ante múltiples grupos criminales sofisticados (algunos incluso respaldados por estados autoritarios y hostiles) que estarán como hordas al acecho por el inmenso valor que representa. El desenlace de este escenario no podría ser más predecible. Orwell decía que ‘el Gran Hermano te vigila’. Lo que no alcanzó a imaginar —ni en sus sueños más distópicos— fue la posibilidad de que alguien pudiera vulnerar al propio Gran Hermano.

La historia nos recuerda que las políticas públicas mal diseñadas pueden tener efectos adversos. Ahí está el caso de la Inglaterra del siglo XVII, donde, para erradicar la peste bubónica, se pagaba por cada cola de rata entregada… y la gente terminó criando ratas para multiplicar la recompensa. Extrapolando esta anécdota: no vaya a ser que la 4T, en su intento por fortalecer a la SSPC, termine dándole el poder precisamente a los criminales que dice querer combatir. Porque un axioma en seguridad de la información es que cualquier sistema es falible. Convertir toda la inteligencia de una nación en un SPOF no es dotar a la SSPC de capacidades más robustas de investigación e inteligencia para combatir al crimen organizado: es jugar con fuego en una era donde la ciberseguridad ya no es un lujo, sino una cuestión de soberanía y seguridad nacional.

Luis Eugenio Navarro

Experto en ciberseguridad, CEO y Co-founder de Digital Keeper, economista por el Centro de Investigación y Docencia Económicas, A.C. (CIDE), maestro en Políticas Públicas por la Universidad de Chicago.

[1] El ransomware es un tipo de software malicioso que cifra los archivos o sistemas informáticos y pide un rescate a cambio de desencriptar y devolver la información a la víctima. Regularmente, el ransom o rescate es solicitado en criptomonedas a un wallet determinado. En caso de que la víctima se reúse a realizar el pago exigido en el tiempo estipulado, los criminales suelen publicar la información secuestrada en la dark web.